OpenStack Summit 2018 Berlin参加レポート

OpenStack Summit Berlin 2018の参加レポート。現地で見て気になった技術、製品、発表などを報告します。

テクノロジーコラム

- 2018年11月20日公開

はじめに

皆様、こんにちは!NTTテクノクロスです。 2018/11/13~15に開催されたOpenStack Summit 2018 BerlinをNTTテクノクロスの社員3人で見てきました! 現地の様子、気になったセッションなどをお伝えします!

3人ともインフラ構築に関わる業務についており、OpenStackとそれに関連する製品、 周辺技術の最新動向、事例を知るため、今回参加してきました。

※最近のSummit参加レポートは以下を参照。

- OpenStack Summit Sydney 参加レポート (1日目)

- OpenStack Summit Sydney 参加レポート (2日目)

- OpenStack Summit Sydney 参加レポート (3日目)

- OpenStack Summit 2018 Vancouver速報1回目

- OpenStack Summit 2018 Vancouver速報2回目

Keynote

今回のKeynoteは前半2日に分けて実施されました。

1日目では次回のサミットの案内や各社の事例紹介、2日目は、スポンサーセッションおよびPilot Project紹介、SuperUser Awardの発表が行なわれました。

上記のうちから、気になったトピックについて紹介します。

「T」リリースの名前発表

Rocky, Steinの次のリリースである「T」について、「OpenStack Train」となることが発表されました。

今まではOpenStack Summitの開催地近くの地名から命名されていたのですが、Tリリースは一般名詞となりました。

命名の由来は「OpenStack初期にデンバーでPTGを開催した際、夜にホテル近くを電車が大音量で走っていたので中々眠れなかった」というエピソードだそうです。

個人的には、覚えやすい名前なので歓迎です。。。が、かなり内輪ノリ感がありますね。

スポンサーセッション: Canonical

Canonicalのセッションはいつも通りのOpenStack Supportの宣伝が主だったのですが、Ubuntu 18.04を10年間サポートすることを新しく発表しました。

Ubuntuベースでシステム構築をしている方にとっては大きなニュースかなと思います。

弊チームではUbuntu Advantageの国内対応を実施しているので、ちょっと衝撃の大きなニュースでした。

Pilot Project

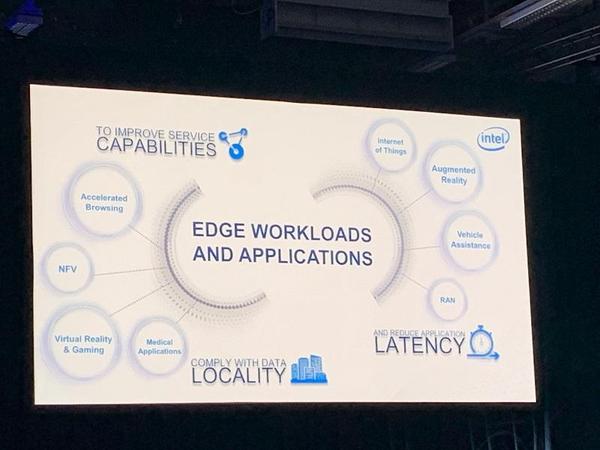

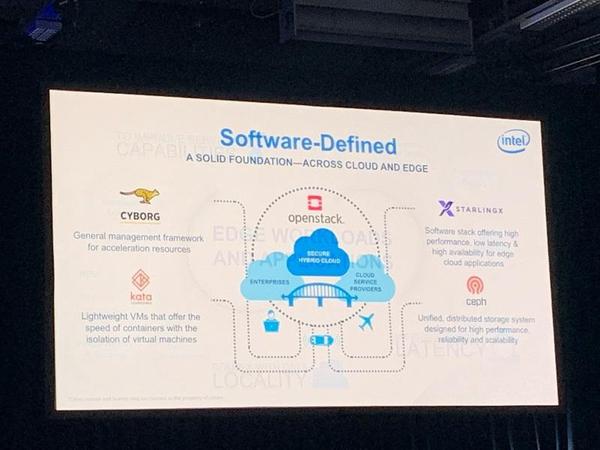

前回のサミットで発表されたKata Container, StarlingX, AirShip, Zuulについて、OpenStack Foundation配下で運営されるPilot Projectとして改めて概要が紹介されました。

今回の紹介の中で興味を引かれたのはStarlingXです。OpenStackをベースにした高速・安定・低遅延のクラウド基盤を実装するプロジェクトで、Edgeなどに適した基盤として注目され始めているようです。

Keynoteの中では、IntelがStarlingXとKata Containerなどを組み合わせたEdge Computing用基盤の構想について語るシーンもありました。

次回以降Summitについて

Keynoteの中で、次回以降のSummitの名称が変わるという発表がありました。 「Open Infrastructure Summit」に変更になるようです。

すでに純粋にOpenStackについてのみ扱っているセッション自体が少なく、 やっと実態に名前が追いついた形になったと言えるかもしれません。

また、次回の場所についても発表があり、中国であるということが公表されました。 ただし、具体的な都市名は発表されませんでした。

SuperUser Award

今回のSuperUser AwardはCity Networkが受賞しました。

前回のサミットでもノミネートされていたこともあり、順当かなと思います。

セッション

Effective Virtual CPU configuration in Nova

今回のサミットで聴講したセッションの中で特に分かりやすかったセッションのうちの一つ。

- qemu+kvmによってどのようにVMが動作するか

- cpu mode, cpu modelおよびLive Migrationについて

- ホストのCPUモデルが混在している環境でのcpu model設定について

などが段階を踏んで説明され、すぐに役立つ知識として整理されていました。

動画も公開されるので、(執筆時点で未公開)気になる方はチェックしてみてください。

effective virtual cpu configuration in nova

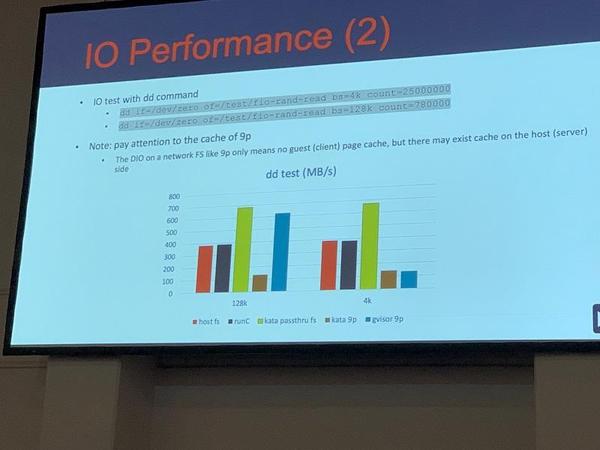

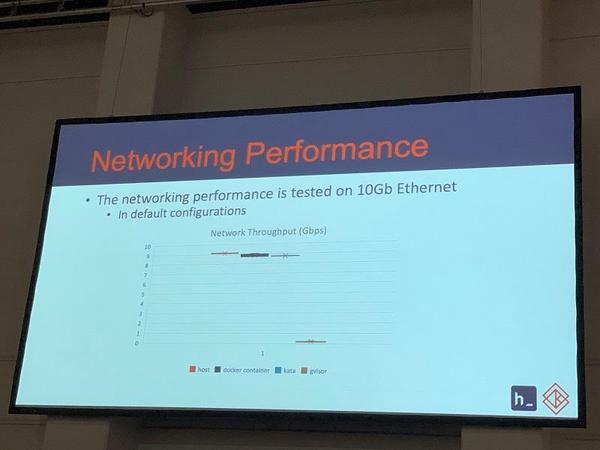

Kata Containers and gVisor: a Quantitative Comparison

誰もが気になっていたであろう、「Kata ContainersとgVisorどっちがいいの?」という疑問にベンチマークで応えたセッションです。

基本的にkataの方が速いようです。kataは、DiskをKVM PassThroughした場合のIO性能が抜群にいいようですが、(コンテナにディスクを直アタッチするのは)特殊なユースケースなので気にしない方がよさそう。

注目すべきはNWの通信速度で、gVisorが極端に遅いです。前提条件とかが分かってないのでなんとも言えないですが、もしgVisorを使うとしたら真っ先にチェックしようと思います。

このセッションも動画が公開予定なので、チェックしてみてください。

kata containers and gvisor a quantitative comparison

NFViソリューション

2日目の注目セッションの一つとしてCisco社の「NFViソリューション」について聞いてきました。

Multifaceted Evolution of the Cisco's Virtual Infrastructure (CVIM) Cloud Platform

概要としては、CiscoのOpenStack NFVプラットフォームであるCVIMがフットプリントやワークロードに関して 顧客のニーズにどのように対応しているかの説明がありました。

CVIM上のアプリケーションとして、Cisco Container Platform(CCP)を導入すること、VMやBM上で Kubernetesワークロードを実行できることなどが主なトピックとして紹介されました。

Cloud Native SP Virtualization Platformの説明では現在の構成はCisco VIM上にVNFs(VM)があるのみだが 近々このCiscoVIMのオプションとしてCCP(k8s)/CNFs(conrainer in VM)をサポートするとの説明がありました。 さらに将来的には、CiscioVIM(Ironic BM)上のコンテナ展開も予定しているとのことです。

所感としては、OpenStackの技術(RHOSP)を中核にCisco独自のカスタマイズがされたこのソリューションですが 記憶では2014年頃には既にNFViの各サービス(nova,neutron等)がコンテナ化されていたので 新たな技術革新をリアルタイムで導入/提供しているソリューションのうちの一つとして当時から注目していました。

一方でリリースサイクルが早い事の裏返しに、比較的早くEOLを迎える可能性がある点では、例えばCanonicalの 10年サポート(2日目のkeynoteでもMark氏が説明していました)はユーザ側にとってみれば安心材料の一つとなるのかな、と思いました。

ちなみに、今回のCiscoVIMソリューションの導入事例は2018.9リリースしたドイツのDeutsche Telekomのエッジコンピューティングについて 取り上げられていました。今後もNFV関連のソリューションに注目して動向を把握していきたいと思います。

クラウド移行

1日目の注目したセッションの一つとして「クラウド移行」について聞いてきました。

昨今、時代の変化のスピードに対応できるプラットフォームの必要性が高まっています。 先日行われたRedhatフォーラムにおいてもDX(デジタルトランスフォーメーション)というキーワードで取り上げられていましたが OpenStackサミットではクラウドへの移行(Migration)について取り扱っているセッションがいくつかありました。

その中でもTrilio社 + Redhat社で発表されていた内容を少し取り上げます。

まず、クラウドへの移行は「適切な計画」・「移行の経過」を理解することが大事だと述べており 一例としてレガシー環境のVMとOpenStack環境のVMとの定義は必ず1対1に紐付くものではありません。 (例えば、レガシー環境とOpenStack環境の構成、関係するステークホルダー(Applicaiton OwnerやAdministrator)の責任範囲の違いを考慮することなど) それらを考慮した上で、どのような移行(Migration)の方法があるかを探らなければいけません。

セッションでは以下のようなアプローチの手法を紹介していました。

- migration - The Easy, Static Approach

- The Right Cloud Approach

また、Red Hat OpenStack Platform LifecycleやRed Hat Platform Upgradesについても説明があり3つの方式の比較がありました。

(Upgrades方式)

- 1.Upgrades N → N+1(in-place)

- 2.Fast Forward Upgrades

- 3.Parallel Cloud Migration

(比較観点)

- Lifecycleのどのバージョン間で対応しているのか?

- ハードウェアの追加が必要なのか?

- OpenStackのAPIやワークロードの停止が伴うのか?

- Fallbackの方式(バックアップからrestore?Migrate back?)

その他、リホスティング(Lift & Shift)のユースケース(新しいディストリビューションへの移行)について 『TrilioVault』というバックアップ/リカバリソリューションが紹介されていました。

実際にTrilioのマーケットプレイスに行くと人だかりができていて盛況のようでした。 3日目になっても多くの方が足を運んでいるところからも、注目されていることがわかりました。

ここで紹介されている内容が全てではありませんが、一般的な技術要素の理解だけではなく、クラウドを運用/管理する担当者にとって クラウド移行時における不測の事態に備えるためにもソリューションや製品の仕様/方式理解の重要性を改めて強く感じました。

Blazar - Project Update

1日目に興味あったものとして、リソース予約機能をもつBlazarのセッションを聞いてきました。

このセッションでは、Blazarの概要についての説明のあと、Rocky, Steinで追加される機能、Stein以降での取り組みについて説明されました。

Rockyでは、DevStackでのblazar-dashboardサポートが追加されるとのことで、お試しで使う時に便利なので使ったことない方も触りやすくなるのではないかと思います。

リソースタイプへの対応については、Steinではnetworkリソース(floating IPs, VLANS)の予約が、またStein以降でも他のリソースタイプの予約への対応を検討されているとのことでした。

複数プロジェクトで共有リソースについて、「必要な時になくなっていた」ということはありがちだと思うので、networkリソースやvolumeといったタイプについても予約しておけると嬉しいですね。

Improve performance and security for containers using Kuryr and Cilium

2日目で面白かったセッションとして、Ciliumとkuryrを併用してk8sのネットワークを構築した実験結果の発表がありました。

Improve performance and security for containers using Kuryr and Cilium

CiliumではBPF(Berkeley Packet Filter、カーネル内でパケットをフィルタする機能)という技術を使っています。 これはk8sのネットワークポリシーの仕組みにより使用でき、BPFを使うことによりコンテナはiptablesを使わずに通信できるようになるため、iptablesがボトルネックにならないようにすることができるというのが大きな利点です。

セッションの題名からして性能測定結果の比較などをつい期待していたのですが、今回のセッションではそのようなことまではせず、ciliumとkuryrをどう構成するのかを説明し、その後どのようにciliumを有効にするのかデモの中で見せていました。ネットワークポリシーを変更することでciliumを有効化した結果、コンテナ間の疎通結果が意図した通りに変わることがデモで示されていました。

なお、cilium 1.4以降では、network, LB, policyでそれぞれ別のプラグインを適用するような使い方もできるようになるとのことですので、ベストな使い方はこれから検証されていくと考えています。

Tailoring your k8s suit with the best networking fabric

3日目のセッションで興味あるものの1つとして、kubernetesのネットワークプラグインを紹介・比較するセッションを聞いてきましたので、そのご紹介です。

Tailoring your k8s suit with the best networking fabric

このセッションでは

について、デモも交えながら特徴を比較していき、結果はcomparisonとして特徴ごとの比較表の形で まとめられていました。設計するときに参考にするとよさそうです。

最後に、multus : multi fabric suitの説明。なんでもできます!みたいなやつですね。

ネットワーク周りでお悩みであれば、ぜひこのセッションの資料が公開されたら参照してみてください。

まとめ

今回のsummit全般に、真新しいものというのは少ない印象でした。 Airship, StarlingXのセッションも増え、今まであまり見なかったものとしては、Akrainoの名前が出てきたくらいです。

技術的な動向は、最近のキーになっている技術(AI/ML, Edge等)はOpenStackと合わせてごく当たり前に 使われていて、キーワード的に大きな変化はなくて、よほど大規模なものや意外なユーザだったりしない限り、 既に新鮮味は薄れてきています。 それだけOpenStackやその周辺技術がごく当たり前に使われるようになった、ということだと思います。

次回はなにかもっと新しい要素が出てきているのでしょうか? 次に向けて、OpenStack本体はもちろん、コンテナ、5G、Edgeなど周辺の技術についても、 引き続き追いかけていこうと思います!

以上、ベルリンからの参加報告でした。

本記事に対するお問い合わせ先: OSSクラウド基盤トータルサービス

OpenStackのワードマークは、米国とその他の国におけるOpenStack Foundationの登録商標/サービスマークまたは商標/サービスマークのいずれかであり、OpenStack Foundationの許諾の下に使用されています。 NTTテクノクロス は、OpenStack Foundation や OpenStack コミュニティの関連会社ではなく、公認や出資も受けていません。