企業間をつなぐID連携[前編]

webサービス連携により、エンドユーザーにとって魅力的なサービスを提供

ソリューションコラム セキュリティ

- 2007年06月01日公開

急速に広がっているWebサービスでは、複数のサイト同士が情報の連携を行い、エンドユーザーにとって使いやすいサービスを提供することが重要です。

企業間での情報連携が行える認証シングルサインオンについてご紹介します。

webサービス連携により、エンドユーザーにとって魅力的なサービスを提供

企業にとって、ユーザの認証情報・属性情報はビジネス上なくてはならないものであり、かつデリケートに扱う必要があります。しかし、そうした価値ある情報を個々の企業内で留めておくのではなく、異なった企業間で、インターネットを利用し安全に即座にやり取りできるようになれば、今まで以上のコスト削減・ユーザビリティの向上が見込まれます。それらを実現するための手段として、“ID連携”というキーワードが挙げられます。

今回は、ID連携の概念からメリット、既存技術との違い、そして今後の展望についてご説明いたします。

1.ID連携とは

「ID連携」とは企業ごとに管理しているユーザIDを結びつけることです。では実際に、どの企業と、どうやって連携するのでしょうか?

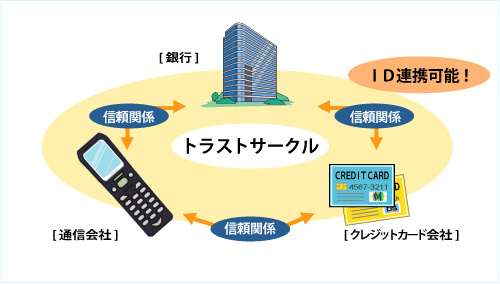

トラストサークル

企業間を連携するためには、「トラストサークル」(図1)というものを形成します。

ID連携は、インターネット上にある全てのWebサービス間で実施する訳ではありません。

ID連携を実施する枠組みとして、「トラストサークル(信頼の輪)」という概念が存在します。

トラストサークルは、ビジネス的な合意によって信頼関係を結んだ組織の集合体です。

トラストサークルに属している企業間でのみ、ID連携が可能となります。

<図1.トラストサークル>

ID連携の土台-SAML2.0

ID連携を実現させるための土台として、標準化団体OASIS(*1)により「SAML2.0」という標準仕様が策定されました。

SAML (Security Assertion Markup Language) 2.0は、認証情報、属性情報、認可情報を強固なセキュリティ技術で伝達するためのXMLフレームワークであり、ID連携をベースとしたWeb上の異なるドメイン間におけるシングルサインオンや属性交換の実現を可能にします。

現在では、Webサービス上のセキュリティフレームワークとして、世界各国の企業から政府機関まで幅広く認知されており、そのうち、いくつかの企業はSAML2.0に準拠したセキュリティ製品を販売しています。

こうした基盤をもとにID連携を実施することで、どこか1つの企業に情報を管理させるのではなく、情報を個々に分散させつつ、ユーザの意思に基づいた情報の流通が可能となります。

*1 OASIS とは?

e-businessを(主にXMLベースで)実現することを目的として,技術仕様を標準化している非営利の団体。

1993年に設立され,現在は600以上の組織体が加入しており、主なボードメンバにSun、Nokia、HP、Oracle、IBMなどを連ねている。

2.ID連携のメリット

SAML2.0に準拠したID連携を実現することで、具体的にWebサービス上で何が改善されるのでしょうか?

まずはWebサービスにおける現状の課題から挙げていきたいと思います。

現状の課題

みなさんは、Webサービスを利用する際に、幾度もID/パスワードの入力を求められイライラした経験はありませんか?いくつも持っているパスワードを忘れてログインできないことや、自分の情報を登録することが億劫でサービスの利用を途中であきらめたことなど・・・。

現在のWebサービスでは、ID/パスワードを求めるWebサイトが多数あります。さらに、申し込みや商品を購入する場合は様々なユーザ情報の登録が求められます。

ここでユーザの視点に立って考えると、ユーザは1つのWebサイトへアクセスするわけではありません。

Webサイトには関連したリンクが張ってある場合など、ユーザは同時に複数のWebサイトへアクセスし並行して作業を行う場合が多々あります。その際、1 つ1つのWebサイトへログインするたびにユーザIDとパスワードを求められ、繰り返し何度も同じような情報を登録する必要があります。

ある調査会社によると、パスワードを忘れたユーザの75%が「そのWebサイトの利用をあきらめた」という結果を報告しています。また、ID/パスワードを勝手に割り当てられたり、セキュリティ強度のためパスワードの最低文字数を設定することは、結果的にそのWebサイトに対するユーザの利用意欲を低下させているとも報告されています。

こういったID/パスワード認証のように、認証の実施はセキュリティの高さと利用意欲がトレードオフになることが現状です。

企業側としては、強固なセキュリティを維持しつつ、ユーザの利用意欲を失わせないことが課題のひとつでした。

また、企業で保持しているユーザ情報の管理コストも無視できません。個人情報保護法が適用されてからは、企業に対し、より一層徹底した管理が求められ、万一漏洩を起こすようなことがあった場合は企業の信頼を損なう恐れもあります。

こうした、ユーザ情報管理の負担・コストに関しても課題として挙げられます。

課題の解決

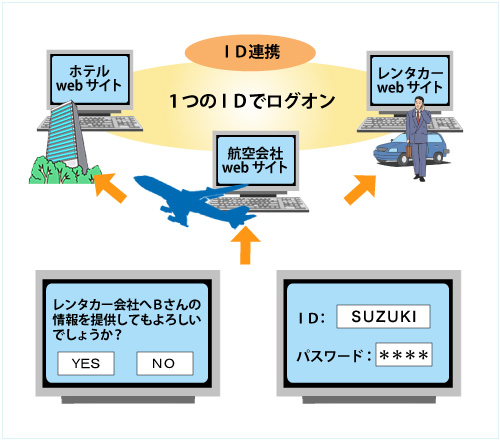

SAML2.0準拠のWebサービスは、インターネットを通してユーザの認証情報・属性情報の交換が可能です。具体的なサービスイメージを以下の図2で示します。

【前提】

・航空会社、ホテル会社、レンタカー会社はSAML2.0仕様に準拠したWebサービスを提供。

・3社間ではSAML仕様で定められているID連携を実施済み。

・ユーザSUZUKIさんの情報はマイレージカード作成時に航空会社へ登録済み。

(1) ユーザSUZUKIさんは航空会社へログイン後、旅行の宿泊時のホテルを取るためにホテルのWebサイトを開きます。

(2) ホテルサイトへはシングルサインオンを利用し、利用しID/パスワード入力なしでログイン。

(3) ホテルを予約するため、SUZUKIさんの情報を航空会社からホテルへ一時的に渡すことで、情報の入力をせずに購入が完了。

(4) 続いて、レンタカー会社のWebサイトでも同様にシングルサインオンでログイン後、SUZUKIさんの情報を航空会社からレンタカー会社へ一時的に渡し、レンタカーの申し込みを完了することができます。

<図2.SAML2.0準拠のWebサービスのイメージ>

このように 「ID連携」では、企業ごとに管理しているユーザIDを結びつけることにより、

企業側メリット

- 企業間の垣根を越えたシームレスなWebサービスを実現することにより、利用機会の拡大が期待できます

- 企業間における情報の流通が可能となり管理コストを抑制できます

ユーザ側メリット

- ユーザは1つのID/パスワードさえ覚えていればどのWebサービスへもログインできます

- ユーザの判断によるWebサービス間の情報流通により、入力の手間を省くことができます

といった、企業にとってもユーザにとっても大きなメリットを享受することができます。

3.既存のシングルサインオン技術との違い

従来のシングルサインオン製品は、製品内で固有のデータやプロトコルを用いて認証状態の共有を図るものが大半でした。そのため、シングルサインオン可能な範囲は、同製品を採用しているサービス内に限られていました。また、シングルサインオンの目的も、ユーザの囲い込みや、同一事業者内での認証共有が主なものでした。

しかし、Webサービスにおけるサービス連携を実現するためには、このような独自仕様や囲い込みの発想はかえって障害となりかねません。Webサービスは、肥大化するサービスシステムを最適化するため、異なるサービス同士が自由に流動的に結びつくイメージから出発しています。そのため、各サービスの関係は緩やかであるべきであり、関係を結ぼうとするサービスに対してはその方法が開示されていることが望ましいといえます。

ID連携の概念は、このような要求に応える形で登場したものです。

NTTソフトウェア株式会社