パスワードに依存しない安全な社会をつくる パスキー認証の可能性とその先の未来とは

サイバー攻撃の脅威が高まる中で、パスワードに代わる認証方式として注目されている「パスキー」の“今”とその先の未来をFIDO(ファイド)アライアンスでボードメンバーを務める森山 光一氏と、NTTテクノクロスでパスキー認証サービスの責任者である山岡 智和が語り合いました。

デジタル社会における本人確認は、これまでID/パスワードによる認証が一般的でした。しかし、サイバー攻撃の脅威が高まる中で、パスワード認証の限界が指摘されるようになってきています。そこで注目されているのが、パスワードに代わる認証方式である「パスキー」です。パスキー認証は、悪意ある第三者にパスワードを探り当てられたり、フィッシング詐欺サイトにパスワードを入力してしまったりして認証を突破されることがありません。なりすましリスクが極めて低く、セキュリティが高い点が特長です。

本記事では、パスキー認証を推進する国際標準化団体のFIDO(ファイド)アライアンスでボードメンバーを務める森山 光一氏と、NTTテクノクロスでパスキー認証サービスの責任者である山岡 智和が対談。パスキー認証の"今"とその先の未来を掘り下げていきます。

【プロフィール】

森山 光一氏

FIDOアライアンス 執行評議会・ボードメンバー・

FIDO Japan WG座長

W3C, Inc. 理事(ボードメンバー)

株式会社NTTドコモ チーフセキュリティアーキテクト

山岡 智和

NTTテクノクロス株式会社

ビジネスイノベーション事業部

第二ビジネスユニット

ビジネスユニット長

パスキー認証が次世代認証として急速に注目を集める理由とその仕組みとは

――デジタル社会が進展し、認証を取り巻く環境も変化しています。一般的に利用されているパスワード認証の課題について教えてください。

森山:

まず一番の問題は、ID/パスワードが盗まれるなどして、簡単に第三者に悪用されてしまうことです。最近のフィッシング詐欺は非常に巧妙です。サービスや手続きの更新期限が迫っているなどと焦らせ、実在の企業や団体を騙る偽サイトに誘導し、ID/パスワードを入力させようとします。この偽サイトは本物と見分けがつかないため、騙されてしまうケースが多いようです。

次に英数字の羅列であるパスワードは推測されやすく、考え得るパスワードの組み合わせを総当たりで試すブルートフォース攻撃によって"解読"されてしまうリスクもあります。また、ユーザーや管理者にとって管理の負担が大きいことも課題です。複数のパスワードを使い分けていると、それぞれ覚えているだけでも大変なのに、定期的な変更も求められます。こうしたことからパスワード認証の限界が指摘されているのです。

――こうした課題を解決する手法として注目されている「パスキー認証」とはどういうものなのですか。

森山:

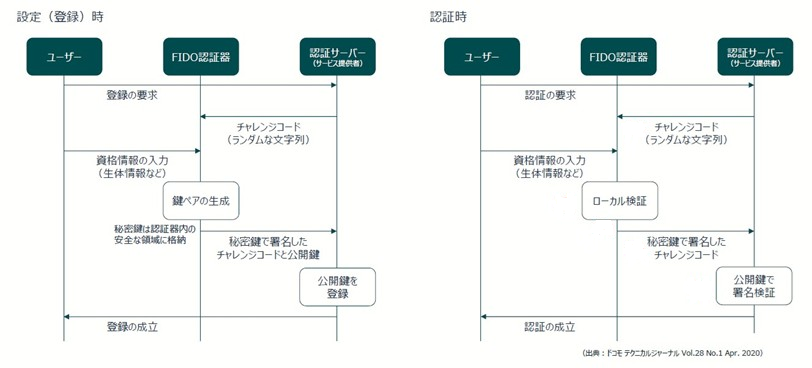

パスワードを使わない新しい認証方法です(図1)。例えば、ある登録サイトにアクセスしようとしたと仮定します。パスキー認証は「公開鍵暗号方式」を用いて、ユーザーのデバイス内に安全に保管された「秘密鍵」と、サービス提供側のサーバーに登録された「公開鍵」のペアで認証を行います。

具体的には、ユーザーのデバイスがサービスから送られてくるチャレンジ(ランダムな文字列)に対して秘密鍵で署名を行い、その署名をサービス側が公開鍵で検証することで、ユーザーが正当な所有者であることを確認します。

この仕組みにより、秘密鍵はユーザーのデバイスから外に出ることはなく、公開鍵だけがサーバーに登録されているため、秘密鍵の漏えいリスクがありません。公開鍵と秘密鍵はペアですが、秘密鍵から公開鍵を導出できても、公開鍵から秘密鍵を推測することは極めて困難です。

つまり、ユーザーが持つ秘密鍵がなければ、サービスからのチャレンジに正しく署名できず、認証は成立しません。これがパスキー認証で使われている公開鍵暗号方式の特徴です。

図1 パスキー認証の流れ

最初に鍵ペアの生成と公開鍵の登録を行う設定処理が必要。以降は生体情報やPINコードなどの資格情報を入力するだけで認証が完了する。

設定時も認証時も、ユーザーとサーバー間はチャレンジコードというランダムな文字列でやりとりするため、生体情報が外部に出ることはない

(出典:ドコモ・テクニカルジャーナル Vol.28 No.1)

――公開鍵暗号方式と聞くと専門的な印象を受けますが、利用者にとってはどのような体験になるのでしょうか。

森山:

複雑な仕組みのように思われるかもしれませんが、実際のご利用の際にはこうした仕組みを意識していただくことはありません。図1の右側、「認証時」におけるローカル検証、すなわちお客さまがそのスマートフォンやPCをお持ちかどうかの確認はスマートフォンやPCなどのデバイスに登録された生体認証(顔認証、指紋認証)やPINコードを利用して行います。

この確認が済めば、ユーザーのデバイスはサービスからのチャレンジに秘密鍵で署名し、その署名をサービス側が公開鍵で検証することで認証が完了します。デバイス上での生体認証は端末内で実行され、認証結果のみがサーバーに送られるため、生体情報が端末の外に出ることはありません。

なお、生体認証はパスキー認証の一部であり、パスキー認証そのものではありません。生体情報はパスキー認証の入口の一つとして利用される資格情報の例であり、PINコードなど他の方法も利用可能です。

――様々な利点のあるパスキー認証ですが、ビジネスや社会にどのような価値をもたらすのでしょうか。

山岡:

デバイスに登録された認証を起点とするため、ユーザーは煩雑なパスワード管理から解放され、入力の手間も大幅に減ります。またサービスサイト側にとっても、パスワード忘れへの対応が不要になり、運用負荷の軽減につながります。このようにセキュリティと利便性を両立できる点は、サービスサイト側にとって大きなメリットになるはずです。

森山:

パスワードに依存しない仕組みなので、パスワード運用に伴うリスクを解消し、セキュアな本人確認が可能です。ユーザー、企業、そして社会のあんしん・安全を高めることができるでしょう。

パスキー認証における「FIDOアライアンス」の役割

――森山さんはFIDOアライアンスの執行評議会メンバーとして活動しています。パスキー認証の普及に関するFIDOアライアンスの役割を教えてください。

森山:

FIDOとは「Fast IDentity Online」の略で、素早いオンライン認証という意味です。パスワードへの過度な依存の解消を目指し、2012年に設立された非営利の国際標準化団体が「FIDOアライアンス」です。FIDOアライアンスには世界各国から通信キャリアやITベンダー、業界のリーディングカンパニー、政府機関系メンバーなどが参画し、認証に関する技術仕様の策定と標準化、認定プログラムの策定・運営、そして認証技術の市場への普及促進などの活動を行っています。

FIDO認証の規格にはいくつか種類があり、FIDO認証をより広くお使いいただくためにプラットフォーム対応を推し進めた新しい規格「FIDO2」では、ウェブでの利用に関してはW3C(ワールド・ワイド・ウェブ・コンソーシアム)が「Web認証(Web Authentication)」として仕様策定を担っています。「パスキー認証」といえば、このFIDO2規格に基づいたパスワードレス認証方式のことを指すことが一般的になってきました。

私は執行評議会・ボードメンバーとして、技術標準化と普及促進のための活動、それにFIDOアライアンスの非営利団体としての経営で貢献しています。FIDO Japan WG(ワーキンググループ)の座長も務めており、日本からの参画メンバーと技術的な意見交換をしたり、普及促進に向けたマーケティング活動の支援を行ったりしています。パスキーの導入推進を支援するガイドライン「パスキー・セントラル」を日本語化して、2024年12月より提供を開始するなど、様々な情報提供活動も推進しています。

――NTTテクノクロスもFIDOアライアンスのメンバーとして活動を共にしていますね。

山岡:

当社が提供するクラウドセキュリティソリューション「TrustBind(トラストバインド)」のFIDO2認定の取得を進めたことからFIDOアライアンスの役割を知り、その趣旨に賛同して正式にメンバーになりました。

私が統括しているビジネスイノベーション事業部 第二ビジネスユニットは、セキュリティ製品を扱う部署で、主にお客様企業の認証基盤の整備や強化を支援しています。アライアンスメンバーとして参加し、FIDO認証の最新技術やその動向を学ぶのに加えて、人脈も広がりました。

FIDOアライアンスが定める社会のあるべき姿を周囲に伝えつつ、その技術を使いやすい形で提供していくことが我々の務めだと考えています。

パスキー認証の現状と普及拡大に向けた課題とは

――現在のパスキー認証の普及状況はいかがでしょうか。特に日本国内の動きについて教えてください。

森山:

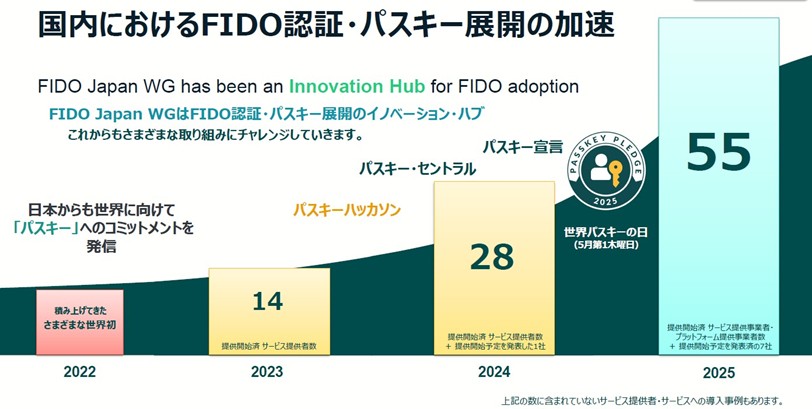

国内では現在、サービス事業者・プラットフォーム事業者合わせて、55社以上がパスキー認証を導入しており、導入企業数は年々増加傾向にあります(図2)。ここでいうサービス事業者とは、ユーザーに対してウェブサービスやアプリを提供し、実際にパスキー認証を使ってログインを可能にしている企業のことです。一方、プラットフォーム事業者は、認証技術の基盤を提供し、サービス事業者がパスキー認証を導入しやすくする役割を担っています。

実は、日本は海外と比べてもパスキー認証の導入には非常に積極的で、先進的な取り組みを進めています。近年では、金融機関が大規模なサイバー攻撃の被害を受けたことを契機に関係省庁が連携して、事業者に対するガイドラインが改正されました。こうしたガイドラインでは、重要な操作時においてはフィッシング攻撃に耐性のある多要素認証の導入が明確に求められており、パスキーが例として、その有力な候補として記されています。

このようなガイドラインが公式に示された例は、世界的に見ても非常に前衛的で、積極的な取り組みと言えます。今後、金融機関でも急速に普及が進んでいくはずです。

図2 国内におけるパスキー認証の普及状況

FIDO Japan WGは2016年に活動を開始し、それまでにもさまざまな世界初の取り組みを積み上げてきたが、

2022年からより本格的に国内におけるパスキー認証の普及展開を開始。

ハッカソンや情報提供活動を積極的に推進してきた。利便性・安全性に関する認知が進み、導入企業数は年々、増加傾向にある

(出典:2025年12月5日 FIDOアライアンス 記者説明会)

――一方で、現場で導入を進める中で、どのような課題や障壁を感じていますか。

山岡:

現時点ではパスワード認証が広く普及している中で、どうやって移行していくのかを懸念する声が多いですね。既存の認証基盤にアドオンする形で実現できるのかといった技術的な課題や、パスキー対応のデバイスを紛失したり、故障した場合のユーザーへの影響も大きな懸念材料となっています。

森山:

NTTテクノクロスはそうした課題や不安を解消するサービスを提供していますね。

山岡:

FIDO2対応のパスキー認証を簡単に導入できるサービス「PASUTTO(パスット)」を2024年10月から提供しています。これまで培った認証連携技術を活かし、導入しやすさと使いやすさにこだわりました。

"国内開発"のパスキー認証サービス「PASUTTO」を提供

森山:

PASUTTOはどんな特徴を持つサービスですか。

山岡:

当社がクラウド上で提供するFIDO2対応サーバーで、パスキー認証を実現します。企業はスクリプト埋め込みとAPI連携という最小限の設定で既に運用されているサービスに付加する形でパスキー認証機能を追加できます。

森山:

既存基盤にアドオンしやすいようにしたわけですね。どのような設計思想で開発したのですか。

山岡:

オープンな標準規格に基づいて安全が担保された方式をシンプルに提供したいと考えました。この設計思想を具現化する最適な規格がFIDO2だったのです。FIDO2は世界中の学者や研究者が安全性を実証済みです。FIDOアライアンスによって標準化も進められているので、ツールキットも提供しやすかったですね。

パスキー認証のユーザー体験の調整が難しいケースもあるので、サービスを提供するだけでなく、導入作業や運用定着もサポートしています。

森山:

国内ベンダーがパスキー認証サービスを提供することは、国内での普及促進の観点からも意義が大きいと思います。

山岡:

そうおっしゃっていただけるのはうれしいですね。お客様からはシンプルで導入しやすいこと、サービスの安定性、導入支援などのサポートを高く評価いただいています。当社は認証連携やAPI連携における豊富なノウハウを有しているため、運用フェーズで出てくる様々な課題やニーズにも迅速に対応可能です。"国内開発"という安心感は我々の強みです。

森山:

NTTグループはその技術力やケイパビリティを世界が認めている大きな存在です。その中でNTTテクノクロスはセキュリティやソフトウェア技術に強い。PASUTTOの提供を通じ、お客様の声もどんどん上がってくるでしょう。それをFIDO認証のエコシステムに発信することで、新たな学びが得られ、お互いにとって"良いフィードバックループ"が作れるのではないかと期待しています。

新技術に対応し、あんしん・安全な社会づくりに貢献する

――お二人が考える"未来の認証サービス像"を教えてください。

山岡:

当社はNTTの研究所と連携し、今後必要とされる次世代セキュリティ技術について研究を重ねています。セキュリティプロダクトの安全性はもちろん、ユーザー体験を損なわない利便性も大事です。こうした観点から、技術開発や事業開発も一緒に行っています。煩雑な認証の手間をなくしながら、サービスはより便利で、よりセキュアなものになっていくでしょう。

森山:

パスキー認証を活用する上で、パスキーを設定・登録する前の本人確認、身元確認の強化が重要なテーマになっています。例えば、身元確認が不十分なままパスキーが設定・登録されてしまうと、悪意ある第三者が不正にパスキーを登録してしまう可能性があります。FIDOアライアンスの会議にも実際にそういう報告が上がってきています。

本人確認の強化に向けて、各国が動き始めています。米国では「モバイルドライバーズライセンス」*1の運用が一部の州で始まりました。EUは「デジタルアイデンティティウォレット」*2という仕組みがまもなく開始されます。日本では、マイナンバーカードの機能が本人確認手段としてスマートフォンで使えるようになりました。

パスキーを設定・登録するときの身元確認が甘いためにパスキー認証の信頼が揺らぐのは社会的に大きな損失です。こうした仕組みが身元確認手段としてより普及し、選択できるようになると、パスキー認証を含めたデジタルでの本人確認の信頼向上につながるでしょうし、実際そのような流れがあります。

認証がより便利で、よりセキュアなものになっていくという未来イメージは私も山岡さんと同じです。FIDOアライアンスでは、その未来を見据えた議論を既に始めています。今後の普及が期待されるエージェントAIとどう連携するのか。量子コンピューターによる攻撃にも耐えうる暗号アルゴリズム「PQC(耐量子計算機暗号)」への対応はどうするのか。議論を重ね、新しい技術に対する理解を深めることで、新しい認証の未来を拓いていきたいですね。

――最後に、企業やユーザーに向けてメッセージをお願いします。

山岡:

パスキー認証は利便性が高く、非常にセキュアな認証手段です。サービス事業者はぜひ導入を検討していただきたい。ユーザーはオンラインサービス利用時の評価の1つに、認証手段の安全性を加えてほしいです。サービス事業者、ユーザー双方がセキュリティに対して高い意識を持つことで、なりすましやフィッシング詐欺の被害を防止できます。

森山:

パスキー認証という新しい認証手段を導入することで、ユーザーが離脱してしまうのではないかと危惧するサービス事業者は少なくありません。しかし、パスワードの悪用による被害が発生した場合の経済的・社会的ダメージをシミュレーションしてみてください。認証方法変更の投資とは比べ物にならないほど甚大な影響を及ぼすでしょう。

セキュリティに対する世の中の意識も次第に変わってくると思います。ユーザーがフィッシング詐欺にあっても、偽サイトにパスワードを入力したのはユーザーであり、自己責任であるという考え方が通例でした。しかし今後は、よりセキュアな選択肢があるのに、それを提供しなかった企業側に落ち度はないのか。そういう指摘も出てくるかもしれません。

被害にあってから、手段を講じておけばよかったと後悔するケースをたくさん見てきました。サイバー攻撃の被害は対岸の火事ではありません。自分だけは騙されないと思っても騙されることもある。自分を守るために、ユーザーも積極的にパスキー認証を使ってほしい。

今後もFIDOアライアンスの活動を通じて、パスキー認証のさらなる高度化を図るとともに、新たな認証手段の開発にも取り組み、誰もが安心できる社会づくりに貢献していきます。

*1:専用アプリをダウンロードし、スマートフォンに実装できる「モバイル運転免許証」。

空港のセキュリティチェックや店舗でのアルコール購入時の年齢確認など身分証明としての利用も可能。

*2:ユーザーが自分自身のID情報を安全な「ウォレット」に保持し、そのID情報をユーザーの判断で連携したいサービスへ提供することができる仕組み。

* 「PASUTTO」はNTTテクノクロス株式会社の登録商標です。

* 記載されている商品名・会社名などの固有名詞は一般に該当する会社もしくは組織の商標または登録商標です。

▼パスキー認証サービス「PASUTTO」の詳細・ご相談はこちら▼