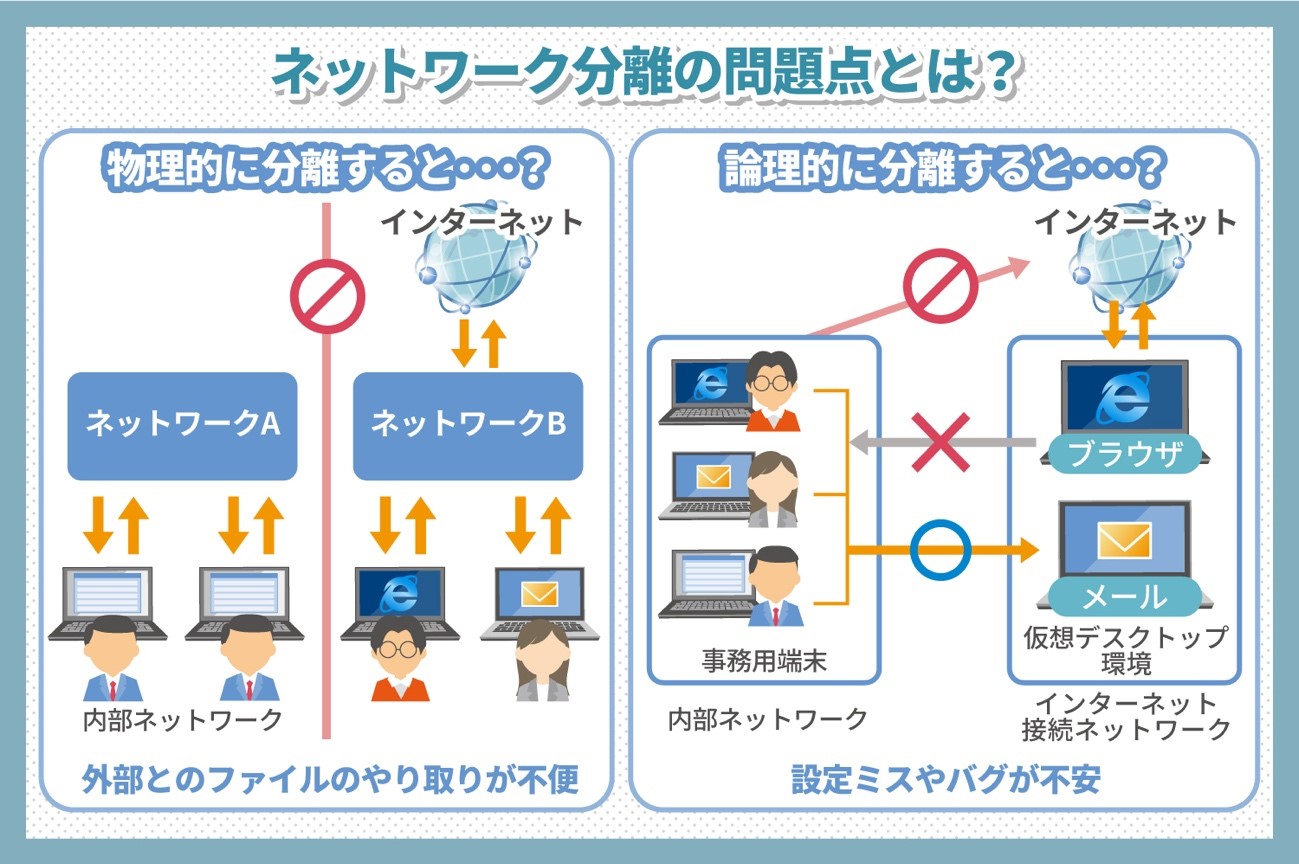

内部ネットワークとインターネット接続環境を分離し、マルウェア感染などの影響を最小限に抑えようと考える企業が増えています。しかし、一見安全に見えるネットワーク分離もさまざまな問題点が隠れています。分離にはいくつかのの方法があり、それらの違いにはどんな問題があるのかについても、しっかりと利用者が意識することが必要です。

総務省による「平成30年版 情報通信白書」によると、インターネット利用率の推移は、2006年の72.6%からほぼ横ばいで、2017年には80.9%なっています。[※1]

肌感覚でも数字上でもインターネットが普及したことがわかる現代ですが、同時に多くの企業や個人がマルウェアに感染する可能性が高まっているともいえます。

このリスクを回避する手段として総務省やIPA(独立行政法人情報処理機構)は、ネットワーク分離を推奨しています。行政の現場で現在利用されているLGWAN(総合行政ネットワーク)はインターネット接続を切り離すことで、外部からのアクセスを守るという取り組みが行なわれています。

行政で用いられているということから一見安全に思えるネットワーク分離ですが、その効果は完璧ではありません。今回は、安全性・利便性で注目されているネットワーク分離にひそむ問題点について解説します。

[※1]総務省|平成30年版 情報通信白書|安全なインターネットの利用に向けた課題

ネットワーク分離の脆弱性が露呈した「日本年金機構の情報漏洩事故」

ネットワーク分離の脆弱性が露呈したのは、2015年6月に発表された、日本年金機構から基礎年金番号を含む約125万件の個人情報が漏洩した事件です。

本来、同機構では個人情報は、根幹となる基幹系システムで管理されており、メールやファイル共有といった情報系システムとは切り離されていました。それにも関わらず個人情報が漏洩してしまったのは、「『厚生年金基金制度の見直しについて(試案)』に関する意見」というタイトルのメールを、職員が開封してしまったことによると考えられています。

多くの企業が抱えるウイルス感染への悩みと従業員のセキュリティ意識

日本年金機構の個人情報漏洩事件は、メールにマルウェアが潜んでいたことに原因があります。ですが、従業員(職員)が不用意にもこのメールを開いてしまったことも問題点として挙げられます。

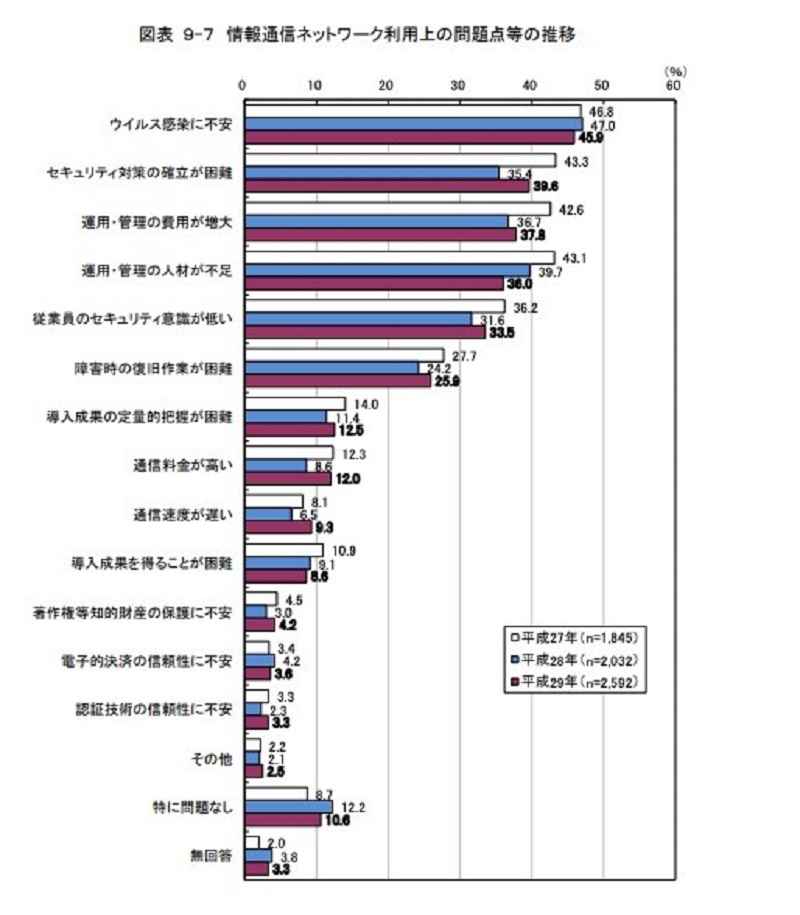

以下の表のように、総務省が行った平成29年通信利用動向調査報告書によると、ウイルス感染に不安を抱える企業に加えて、従業員のセキュリティ意識が低いことを、ネットワーク利用上の問題点として挙げている企業が多くあります

[出典]総務省 平成29年通信利用動向調査報告書(企業編)

たとえば、個人情報のような機密データの持ち出しを禁止していたとしても、現場では業務を進めるために、データをUSBのような媒体にコピーして自宅に持ち出すケースがあります。

このような場合、従業員が個人的に使用するPCがマルウェア感染してしまうと、持ち出した情報が漏洩してしまう恐れがあります。

社内の情報セキュリティ確立を考えるうえでは、分離方法だけではなく、社員(職員)のセキュリティに対する意識改革も欠かせません。

3つのネットワーク分離の問題点

現在有効なネットワーク分離の方法としては次の3つがあります。

- *物理分離

- *論理分離

- *仮想分離

いずれも異なる方法でネットワークとの接続を絶ちますが、それぞれに懸念すべき点があります。

物理分離は最も安全だが情報のやり取りが困難に

物理分離は文字どおり、インターネット接続環境と、ほかのネットワークとの接続を完全に断ち、物理的に分離する方法です。

インターネットとの接続が絶たれているため、マルウェアの侵入経路を絶てるため最も安全な分離方法といえます。しかし、OSのアップデートやアンチウィルスのパターンファイルの更新は、基本的にネット経由で行われるため、データ授受には別の方法が必要です。

たとえば、アップデート専用サーバーの設置や、社内システムを二重に準備するという方法が挙げられますが、管理をするための人員が必要になるため、利便性や業務効率は大きく低下、経費的にも大きな負担となるのが問題です

論理分離は業務効率の影響は少ないが脆弱性は残る

論理分離は、踏み台サーバーを介して端末とインターネットとを繋げる分離方法です。踏み台サーバーを介すことで、ファイルの授受を制限できるため、端末がマルウェア感染するリスクは防げます。

このためには、ネットワーク間の通信制御をしっかり行う必要があり、設定を誤れば安全性が損なわれてしまいます。また、設定が複雑なためバグなどの脆弱性は残ります。論理分離の安全性は、設計が万全であることが前提です。

仮想分離の業務効率は分離前とほぼ同じだがファイルの授受に難あり

仮想分離は、ソフトウェアによって仮想的に分離するため、1つの端末で内部ネットワークとインターネット接続が行えます。既存のブラウザがそのまま利用可能で、3つの分離方法の中でもっとも業務効率に影響が少ないでしょう。

ファイルをダウンロードするときは、まずクラウド上でHTML5に変換されたプレビュー画面で内容を確認できるので、安全性は高くなります。実際にオリジナルファイルをダウンロードする際は、ソフトによって無害化されるので、マルウェア感染のリスクも低くなります。

しかし、無害化されたファイルでは、計算式などの機能が使えなかったり、業務上必要なマクロまで除去されてしまったり、文書形式が限定されるなど、制限を受けやすい点もあります。

また、仮想分離の技術に脆弱性がないという前提があるため、定期的に技術の見直し、更新が必要になるでしょう。

利便性と安全性の両立が大きなポイント

業務を進めていくうえでは、インターネットやメールでファイルをやり取りすることが欠かせません。そのため、セキュリティを意識する際は、業務を円滑に進めるための利便性にも配慮が必要です。

今回紹介した3つの分離方法のうち、物理分離は安全性が極めて高いものの、ファイルのやり取りなどの利便性が下がってしまいます。

ほかの2つは画像転送方式など利便性が高く、注目されていますが、安全面では設定ミスやバグによる脆弱性が残ります。利便性と安全性、どちらも高いネットワーク分離方法がないものでしょうか。

ネットワーク分離では高い安全性と利便性を両立させる

「データブリッジ」は、端末間をUSBケーブルで接続し、接続中のみデータを一方通行で送れる機器です。データは、接続ケーブルを抜いたときや電源をオフにしたときに自動で消去されるため、データの消し忘れによる情報漏えいのリスクはありません。一定の時間がすぎれば自動で削除する設定も可能です。

加えて、誰が・いつ・何のファイルを送信したのかという受け渡しのログが残るため、不正利用の抑止にもつながります。ログデータはCSVとExcelデータとしてダウンロード可能なので集計データとしての活用もできます。

また、管理者が利用者の制限を設定可能で、決められた人にのみ使用させることや、使用時に認証を必要とすることもできます。ファイル拡張子やファイル名にも制限を設定できるため、不正流通も防止できます。

物理分離した状態の環境では、ファイルやデータのやりとりに困るのが問題点でしたが、「データブリッジ」を利用すれば、最も安全な物理分離環境のまま、USBメモリのような簡単さで高い安全性を保ったままデータの共有が可能です。安心・安全なネットワーク環境には、物理分離+「データブリッジ」の組み合わせが、理想的ではないでしょうか。