1.新たなボーダレス時代が到来し、サイバーフィジカルセキュリティが進化する

今回は、「サイバーフィジカルセキュリティ」をテーマに、近年のIoT機器に対するサイバー攻撃と、今後のIoTセキュリティに関して考察したいと思います。

サイバーセキュリティトレンド

- 2017年06月08日公開

1.新たなボーダレス時代が到来し、サイバーフィジカルセキュリティが進化する

はじめに

世界中でIoT機器を標的としたサイバー攻撃

近年、世界中でIoT機器を標的としたサイバー攻撃が報告されており、その数は年々増加し、平成28年度 情報通信白書によると2020年に向けて世界のIoTデバイス数は約304億になると予想されています。

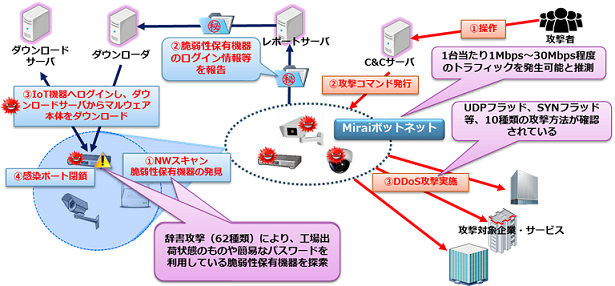

こういった中、昨年度はマルウェア「Mirai」による「分散型サービス拒否(distributed denial-of-service、DDoS)」の大規模な攻撃が確認され、大きな話題となりました。本攻撃では、図1に示すように脆弱性を保有するIoT機器に対してマルウェアを感染させ、他の機器への脆弱性スキャンやサイバー攻撃に利用していたとされています。

図 Miraiによる一連のサイバー攻撃の例

では、今後はどういった攻撃が増加していくでしょうか。

本稿では、IoT機器の

- ・機器のリソースが少ない

- ・人手による監視、管理が行き届かない

- ・ライフサイクルが長い

といった特性から、「破壊」「アクセスポイントの増加」「機器の乗っ取り・情報の改ざん」の3つのキーワードについて考察したいと思います。

「破壊」

まず、前者の「破壊」についてですが、そもそもIoT機器は脆弱性を保有する機器や、セキュリティ対策が甘い機器が多いというのが現状です。先に紹介したMiraiの例でも、マルウェアに感染させるための攻撃自体は高度なものではなく、ちょっとした知識があればだれでも行えるレベルのものです。

そのため、Miraiの例ではマルウェアに感染させたIoT機器を主にDDoS攻撃を行うことに利用していましたが、利用するのではなく機器のデータを破壊して動作を停止させることも可能です。現に、最近確認されたマルウェア「BrickerBot」では、感染後にストレージを破壊し、工場出荷状態に戻す等の対応を行っても復旧できないといったことが確認されています。この「BrickerBot」の例では、マルウェアの作者は「Mirai」の壊滅を狙ったと主張しているそうですが、今後、こういった「破壊」が脅迫による金銭窃取に繋がることが懸念されます。

私の知る限りでは、まだそういった事例は確認できていませんが、今後、スマートメーター等の多数のIoT機器を利用したモニタリングサービス(状態や稼働状況の確認、外部環境のデータ収集等)が増加していった場合、社会インフラに影響を与えるような脅迫も考えられるのではないでしょうか。

こういった点からも、IoT機器の監視や管理は今後ますます重要になってくるものと考えられます。

「アクセスポイントの増加」

次は「アクセスポイントの増加」についてです。

弊社が公開しているサイバーセキュリティトレンド2017でも紹介していますが、近年、企業をターゲットとして標的型攻撃や水飲み場攻撃によりランサムウェアに感染させる等の被害が多く確認されており、企業側も様々な対策を講じているかと思います。アクセスポイントの観点では、こういった対策は主にメールやインターネットの出入り口での対策になるかと思いますが、この他に外部とのアクセスポイントは無いのでしょうか。本稿ではこの観点で考察したいと思います。

まず、気になるのはBYOD(Bring Your Own Device)です。

近年、コスト削減や生産性・効率性の改善等の理由から導入についてよく耳にしますが、綿密にセキュリティ設計を行わなければ新たな外部からのアクセスポイントになると考えられます。BYODのよく聞く事例であるスマートフォンを例に挙げると、既に「DressCode」や「MilkyDoor」といったマルウェアが確認されており、攻撃者の企業内ネットワークへの踏み台として利用される恐れがあることが報告されています。これらは正規のアプリ配信ストア経由で感染するため、端末利用者が事前に検知するのは極めて難しく、感染を前提に考えると、BYOD対象端末にMDM(モバイル端末管理)や、アクセスコントロール、検疫等の導入を考慮する必要があります。

また、センサーとして利用しているIoT機器等についても、外部から内部へ収集した情報を集めている特性上、セキュリティ対策を行っていないと、サイバー攻撃により新たなアクセスポイントになりうると考えられます。

「機器の乗っ取り・情報の改ざん」

最後は「機器の乗っ取り・情報の改ざん」についてです。

IoT機器はセンサーとして大量に配置し様々なデータ収集に利用されています。また、工場内での制御(機器や製品の状態監視や遠隔からの操作等)にも利用されており、Industrie 4.0等のプロジェクトが活発に進められている近年では、こういった流れはますます活発になると考えられます。

しかし、同時に攻撃者の視点から見ると大きなビジネスになるのではないでしょうか。例えば、Miraiに乗っ取られたIoT機器のように安価なセンサーはリソース等の問題からセキュリティ面が甘いものもあり、そのソフトウェアの更新も簡単に出来ないものが多々あります。そのため、こういった機器にサイバー攻撃が行われた場合、長期間に渡り乗っ取られ偽のデータを送信し続けてしまうことが考えられます。また、工場内の制御を行っている機器が乗っ取られてしまえば、機密情報の漏洩や工場の停止等、センサーとは比較にならない被害が想定されます。IoT機器を介した事例ではありませんが、2015年にウクライナで発生したサイバー攻撃による大規模停電は、その影響度の大きさを知るにはいい例だと思います。

おわりに

以上のようなIoT機器へのセキュリティ対策については、機器の利用者による対策は当然となりますが、設計・製造段階からの対策も必要であると言われています。

この点については、IoTセキュリティに関するガイドラインとしてCloud Security Allianceの「New Security Guidance for Early Adopters of the IoT」や総務省・経済産業省の「IoTセキュリティガイドライン」といったものが公開されていますが、こういいたもののブラッシュアップや浸透には長い時間がかかります。

しかし、マイクロソフト社が「Top Trends in IoT Security」で2020年にはサイバー攻撃の約25%がIoTを標的にすると予想しているように、IoT機器自体のセキュリティ対策以上のスピードでサイバー攻撃は発生していくものと考えられ、また、既に世に出ているIoT機器についても対策が必要です。

そのため、企業に限らず、家庭用のIoT機器へのサイバー攻撃も増加している現在では、機器頼りのセキュリティ対策には限界が来ています。サイバー攻撃の被害にあわないためにも、我々個人を含めたセキュリティに対する意識を変える時期に来ているのではないでしょうか。

NTTテクノクロス株式会社

クラウド&セキュリティ事業部

第一事業ユニット