3.業界内/間の連携によるセキュリティ対策が強化される(その1)

今回は、「業界内/間の連携によるセキュリティ対策が強化される」をテーマに、いくつかの事例を紹介します。

サイバーセキュリティトレンド

- 2016年06月13日公開

3.業界内/間の連携によるセキュリティ対策が強化される(その1)

はじめに

前回のコラムでは、「標的型攻撃が益々深刻化し、サプライチェーンでの対策が求められる」をテーマに、インターネットやSNSの普及により意外に身近である標的型攻撃と、標的型攻撃で利用されるメールの動向について紹介しました。

今回は、「業界内/間の連携によるセキュリティ対策が強化される」をテーマに、いくつかの事例を紹介します。

日本国内を標的とするサイバー攻撃の増加

2015年から現在に至るまで、日本国内に対してどの位のサイバー攻撃が行われているかご存知でしょうか。下表は私が簡単に調べた結果になりますが、これだけでも様々な攻撃対象へ多くのサイバー攻撃が行われていることが分かります。しかし、これは氷山の一角に過ぎません。実際には公になっていない、または気付いていないものも含めると、この何倍もの被害が発生しているものと思われます。

こういったサイバー攻撃は、スパムメール、ソフトウェアの脆弱性、マルウェアなど、さまざまなものを利用して行われ、当然、攻撃される側もこういった情報を把握し対処しなければ防御することはできません。近年では、こうした対処にはセキュリティを専門とする技術者が必要不可欠になってきており、企業内にも専門部署を設置する動きが活発になってきています。しかし、当社が発行しております「サイバーセキュリティトレンド2016」でも触れているように、攻撃者の組織化や分業化によりサイバー攻撃は日々巧妙になっており、1社または1機関で包括的に対応することは、益々難しくなることが予想されます。

本件への対応について、「サイバーセキュリティトレンド2016」では、CSIRT協議会への加盟数増加や金融ISACの設立などといった複数企業または機関の連携する動きについて取り上げています。

今回は、こういった連携の動向について、「サイバーセキュリティトレンド2016」で取り上げていないISACの例を紹介させていただきます。

事業者間の連携の動向と今後の課題

サイバー攻撃に連携して対応する仕組みの1つとして、上記にも登場したISAC(Information Sharing and Analysis Center)という形があります。

ISACのコンセプトは、1998年にアメリカにて重要インフラが攻撃されることを懸念し、所管組織の決定、情報共有専門の組織(各分野における脅威、脆弱性等に関する情報を共有)の設立が推奨されたことから始まっています。

日本国内のISACには、先に紹介した金融ISACの他に日本最初のISACとして2002年に発足したTelecom-ISAC Japanが存在し、こちらは通信事業者内での情報連携や大規模サイバー攻撃への共同対応などを目的としています。その具体的な取り組みの例を以下に紹介します。

脆弱性保有ブロードバンドルータへの対応

2013年6月、OCN(NTTコミュニケーションズ)の認証情報(PPPoE認証ID/パスワード)を利用した不正アクセスが発生し、2014年には海外からの不正アクセスの踏み台として、同認証情報を利用したと思われるプロキシサーバを運営していた業者が摘発されました。悪用された認証情報は、脆弱性を保有するブロードバンドルータより盗み取られたものであったため、Telecom-ISAC JapanにおいてOCNネットワーク内の該当ブロードバンドルータの調査およびOCNによる利用者への注意喚起を実施しました。この取り組みは、その後、他の会員企業のネットワークに対しても実施されており、被害にあった会員企業からの情報連携により、被害拡大の防止を行った事例だと言えます。

官民連携したネットバンキングウィルス駆除への対応

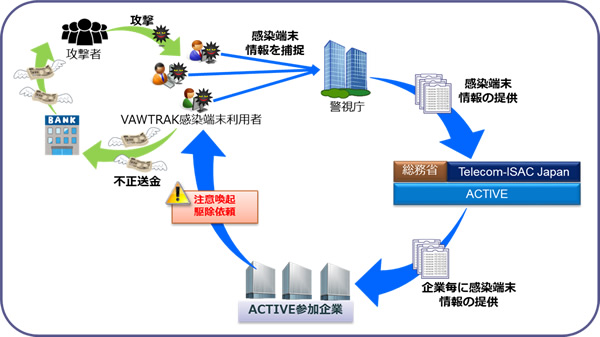

2015年4月、警視庁より「ネットバンキングウィルス無力化作戦」の実施について発表されました。これは、不正送金被害の原因と思われるネットバンキングウィルス「VAWTRAK」に感染した端末が、日本国内で約4万4000台(世界で約8万2000台)発見されたことを受け、Telecom-ISAC Japanを窓口として官民連携しての対応を行うといった内容のものでした。下図に示すように、警視庁が補足した感染端末情報を、総務省と連携しTelecom-ISAC Japan(ACTIVE※の取り組み)を通じてISP事業者へ共有することで、感染端末利用者に対して注意喚起を行っています。

本件は、大規模なサイバー攻撃に対しては官民連携した共同対応が重要であることを示す事例であると言えます。

※ACTIVE:官民連携による国民のマルウェア対策支援プロジェクト

http://www.active.go.jp/ (外部サイトへリンクします)

図 ネットバンキングウィルス無力化作戦の概要

このように、会員に競合関係にある国内の大手事業者が参加しているにも関わらず、個社では対応が難しいサイバー攻撃に対しては、業界横断的な連携が重要であることが分かります。

では、こういった会費が必要な組織に参加した上で、競合他社に情報共有することは、会員企業にとってどういったメリットがあるのでしょうか。組織の特性上、各社が積極的に情報を発信しなければ成り立ちませんが、それ以上に得るものが無ければ企業としては参加する意味がありません。

この点について、考えられる例を幾つがあげてみます。企業にとってはこういったメリットがあるからこそ、組織への参加・積極的な情報発信を行っているものと考えられます。

早期の情報共有によるサイバー攻撃実行者の優位性喪失

これは、脆弱性保有ブロードバンドルータで挙げたように、自社への攻撃および対処方法を他社へ情報共有することで、攻撃者側のメリットを削減し、以降の攻撃緩和や攻撃時間の短縮に繋がると考えられます。

また、サイバー攻撃の予兆など、個社では判断が難しいような情報の場合も、共有することで他社の状況と照らし合わせての協議(真偽の判定)や、事前の対策検討が可能になります。

自社にサイバー攻撃が発生した場合の問題解決に向けたアドバイスや連携対処の実施

サイバー攻撃の手法が巧妙かつ複雑になっている近年では、個社では対応できない、または原因特定や対策に時間がかかり過ぎるといった課題があります。この点について、他社からの情報共有や共同対応は大きなメリットとなり得ます。

法律問題への業界としての対処

サイバー攻撃対策を行う際、顧客の不利益や法律的な問題が発生する場合があると考えられます。Telecom-ISAC Japanでは「通信の秘密※」などが例として挙げられ、こういった、個社での判断・対応が難しい場合に業界として対応が可能となります。

昨年には、電気通信事業法の改正に伴い、電気通信事業者におけるサイバー攻撃などへの対処と通信の秘密に関するガイドラインの改定として、Telecom-ISAC Japanを含む複数団体から、通信の秘密に関する業界としての法的解釈の指針が発表されました。

※電話やメールなどによる通信に関する秘密が法律によって保護されていること

サイバー攻撃演習への参加

Telecom-ISAC Japanでは、年に1回、業界各社が参加する大規模なサイバー攻撃演習を実施しており、実戦経験や競合他社間でノウハウを共有することで、セキュリティ人材の育成に繋がると考えられます。

今後の展望と課題についても少し触れておきたいと思います。

Telecom-ISAC Japanについては、2020年の東京オリンピック・パラリンピックに向けた社会全体のICT化を背景に、ICT 分野全体にわたる情報共有体制の構築と大規模なサイバー攻撃演習の実施を目的として「ICT-ISAC」へと発展させることが、2015年7月のサイバーセキュリティ戦略本部の会合にて議題となりました。

本件については、2016年3月時点で「一般社団法人ICT-ISAC」として登録されているため、本年度から本格的な活動が始まるものと思われます。

上記で紹介したISACは、金融または通信といった特定分野内での連携になりますが、2020年の東京オリンピック・パラリンピックを見据えた場合、単独分野内の連携では多種多様な脅威へ対応することに不安を覚えるかもしれません。しかし、この点についても、他の重要インフラや官民での情報共有体制の強化を目的として、2009年に「セプターカウンシル※」が設立されており、分野を超えた情報共有が行われています。

※「情報通信」「金融」「航空」などの13分野の重要インフラ事業者の情報共有・分析機能および当該機能を担う組織(セプター)の代表で構成される協議会。2016年4月現在で18のセプターが活動している。

このように、重要インフラ事業者内および重要インフラ事業者間、官民の間では以前から情報共有の仕組みは整えられており、2020年に向けて、より一層強固なものになっていくものと思われます。しかし、最近よく耳にするInternet of Things(IoT:モノのインターネット)やInternet of Everything(IoE:全てのインターネット)が普及していくと、現在の仕組みだけでは不十分と言わざるを得ません。

IoT/IoEが発展した場合、さまざまな機器が無数にインターネットに接続されることが想定されますが、それらの機器が高いセキュリティを持つとは限りませんし、情報連携を行っていないさまざまな企業が機器を提供することになると予想されます。それこそ、安価だがセキュリティが脆弱なものや、セキュリティに関して高い技術を持たない企業が開発したものも数多く接続されることになるかもしれません。こうなった場合、格好のサイバー攻撃の標的となり得る上に、脆弱性を持つ大量の機器自体が攻撃に利用されてしまう恐れすらあります。

まだ先のことと考える方もいるかもしれませんが、事例として挙げたように、すでに大企業に分類される機器メーカの脆弱性保有ルータが外部から不正アクセスされ情報を窃取された上に、それを犯罪に利用されるという事件が発生しています。

以上の理由から、IoT/IoE時代に向けて、こういったインターネットに無数に接続される機器のセキュリティは、大きな課題となることが予想されます。しかし、そういった課題に対して動き始めている組織もあり、IoT推進コンソーシアムでは有識者による議論がすでに行われています。こういった組織の活動については、今後も注目していきたいと思います。

また、我々個人としても機器を利用の立場として、所有する機器にサイバー攻撃を受けた被害者から、気付かぬうちに機器を利用され間接的にサイバー攻撃を行ってしまう準加害者とされてしまわないよう、こういった点を注視していく必要があるかもしれません。

おわりに

今回は、「業界内/間の連携によるセキュリティ対策が強化される」の一例として、日本国内の情報連携組織の実例を紹介させていただきました。

次回は、同テーマにて別視点のお話をお伝えします。

NTTソフトウェア株式会社

クラウド&セキュリティ事業部

第一事業ユニット