特権ID管理ソリューション 特権ID管理入門

そもそも、特権IDとは?

定義としては「システムを維持・管理するうえで高いレベルの権限を割り当てられたアカウント」をさします。

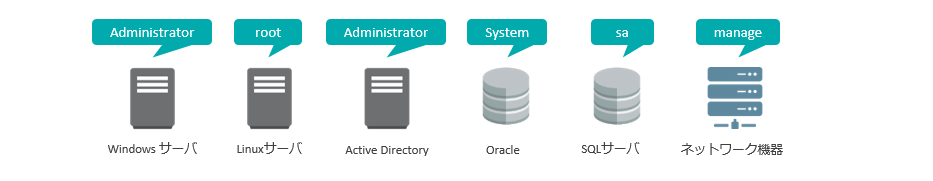

具体的には、Windows サーバであれば「Administrator」、UNIX・Linux であれば「root」などが挙げられます。また、OSのみではなくデータベースの管理、ユーザ・アカウント管理、アプリケーション・データ管理などを行うためのシステムID、ネットワーク機器の設定変更などを行うための権限を持ったIDも含みます。

ただし、他のアカウントに上記と同等の権限を割り当てている場合も、特権IDに含まれます。

具体的には、Windows サーバであれば「Administrator」、UNIX・Linux であれば「root」などが挙げられます。また、OSのみではなくデータベースの管理、ユーザ・アカウント管理、アプリケーション・データ管理などを行うためのシステムID、ネットワーク機器の設定変更などを行うための権限を持ったIDも含みます。

ただし、他のアカウントに上記と同等の権限を割り当てている場合も、特権IDに含まれます。

誰が、どんなときに利用するもの?

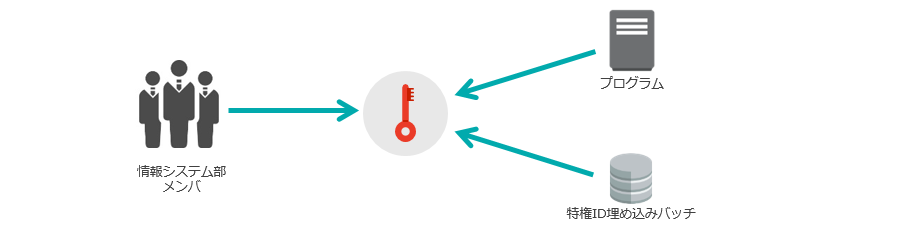

システムの起動や停止、システム変更(プログラムのインストールや変更)、マスターデータの変更など、システム管理者がシステム運用を

行う際に利用します。

上記作業は、情報システム部門の担当者や外部のベンダーが作業で利用します。また人以外にも、周辺プログラムが利用します。

行う際に利用します。

上記作業は、情報システム部門の担当者や外部のベンダーが作業で利用します。また人以外にも、周辺プログラムが利用します。

特権IDの特長

特権IDは、一般的なIDと比較した際に大きく2つ特長があります。

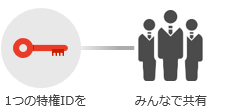

各システムに1つ or 少数しか存在しない。

そのため、1つの特権IDを複数人で共有して利用する必

要があります。

要があります。

非常に強い権限がゆえ、なんでもできる。

重要データを正しくないデータに書き換えることも、不

正利用のために引き抜くことも、システム自体を停止さ

せることすら可能です。

正利用のために引き抜くことも、システム自体を停止さ

せることすら可能です。

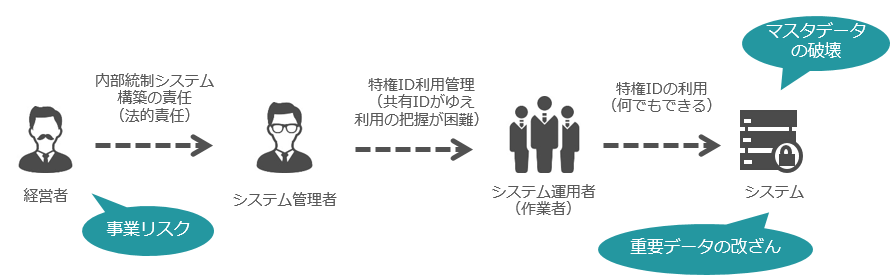

特権IDのリスクは?

特権IDは、非常に強力な権限を持っているがゆえ、リスクも非常に大きいIDです。

過去には特権IDを悪用し個人情報が漏えいしてしまう事件も起こるなど、管理を一歩間違えると非常に大きな問題に発展したケースもあります。

また、情報漏えいだけではなく、せっかく担当者が正しく財務データを入力しても、特権IDを得た方が、悪意をもって最後にデータを改ざんすることも可能なため、監査において企業情報の正当性も証明できなくなってしまいます。

特権IDは強権限であるために、ずさんな管理をしていると企業は多くのリスクにさらされます。

過去には特権IDを悪用し個人情報が漏えいしてしまう事件も起こるなど、管理を一歩間違えると非常に大きな問題に発展したケースもあります。

また、情報漏えいだけではなく、せっかく担当者が正しく財務データを入力しても、特権IDを得た方が、悪意をもって最後にデータを改ざんすることも可能なため、監査において企業情報の正当性も証明できなくなってしまいます。

特権IDは強権限であるために、ずさんな管理をしていると企業は多くのリスクにさらされます。

- 過失と故意によるシステム障害のリスク

- 情報漏えい・データ改ざんのリスク

- 内部統制(コンプライアンス)のリスク

あるべき姿は?

特権IDを管理する際の基本は、「承認に基づいた特権IDの利用と、その正当性を点検・監査できる管理」となります。

言い換えると、「誰が」「いつ」「なんのために」作業するかを明確にしたうえで「必要な権限で」特権IDを制限的に付与すること、かつその

実行結果について正当性が証明できることになります。

これは内部統制、FISC、PCI DSS などの関連ガイドラインにも記載されております。

言い換えると、「誰が」「いつ」「なんのために」作業するかを明確にしたうえで「必要な権限で」特権IDを制限的に付与すること、かつその

実行結果について正当性が証明できることになります。

これは内部統制、FISC、PCI DSS などの関連ガイドラインにも記載されております。

特権ID管理プロセス

申請管理

特権IDの利用申請・承認

- 承認に基づいた特権ID利用

- 利用申請・承認の記録

ID管理

権限付与

- 承認に基づいた権限付与

- アカウントの棚卸し

- パスワードの定期変更

アクセス制御

特権IDの貸出し

- 承認をした利用者だけに特権IDの貸出し

- 特権IDの利用者特定

- 特権IDのパスワード秘匿

ログ管理

点検・監査

- 申請とログの突合せ点検

- ログのモニタリング

- 操作内容の記録と追跡

特権ID管理ソリューション、導入すると「何」が「どう」変わる?

| 申請管理 | 導入前 |  |

|---|---|---|

申請ルールの確立 |

||

| 導入後 | ||

|

ワークフロー機能で申請に基づいた利用と管理を実現 |

| ID管理 | 導入前 |  |

|---|---|---|

パスワード変更の徹底 |

||

| 導入後 | ||

|

ルールに従って複数システムの特権IDを集中管理 |

| アクセス制御 | 導入前 |  |

|---|---|---|

利用者の特定 |

||

| 導入後

個人単位にIDを付与 |

| ログ管理 | 導入前 |  |

|---|---|---|

監査へ利用の正当性を立証 |

||

| 導入後

申請情報とログをつき合わせ監査レポート作成 |